Information Gathering and Social Engineering In Indonesian

Published:

Assalamualaikum wr.wb

Hallo semua, Pada kesempatan kali ini kami akan mencoba melakukan proses Information Gathering dan Social Engineering. Dimana proses ini merupakan salah satu tahap dari proses hacking. Proses ini merupakan proses dimana kita akan mencoba untuk mencari lebih banyak informasi-informasi yang kiranya berguna untuk proses selanjutnya (Exploitasi).

Disini kami memiliki kasus sebagai berikut.

Findings :

Technical Information related IP address, domain names (Include sub-domains), Web,FTP, Mail Servers, Email address, Vulnerabitilies, technologies being utilized </p>

Metode yang kami gunakan dalam menyelesaikan kasus tersebut adalah Black Box. Dimana metode tersebut memiliki makna yaitu tidak ada sama sekali informasi tambahan selain dari yang telah dijelaskan sebelumnya. Sehingga mewajibkan kita untuk aktif dalam mencari tahu informasi tersebut dengan sendirinya.

Langkah pertama yang kami lakukan yaitu mencari tau informasi mengenai Lithan Genovate terlebih dahulu melalui google. Hasil pertama yang kami dapatkan melalui bantuan google yaitu Lithan Genovate merupakan anak perusahaan dari Lithan Education, dimana perusahaan tersebut merupakan perusahaan penyedia SAP Education terkemuka di India.

Dikarenakan informasi yang kami dapatkan diata bahwa Lithan Genovate merupakan anak perusahaan dari Lithan Education. Maka kami pun merubah keyword pencarian menjadi Lithan Education. Dari hasil keyword pencarian ini menghasilkan alamat website utama yaitu https://www.lithan.com/

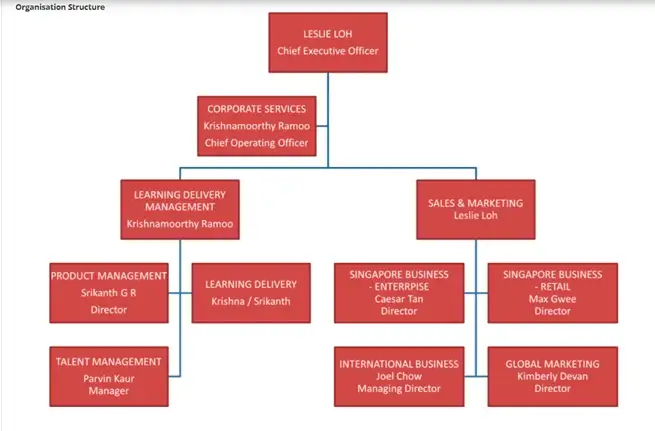

Secara tidak langsung kami terfokus pada yang terdapat pada website tersebut. Dan kami pun mauk ke pada sub menu coorporate info. Dan kami pun menemukan apa yang kami cari yaitu Organization Structure.

Selanjutnya untuk menjawab pertanyaan kedua yaitu Name of the Corp. Executives, dapat kita lihat pada table struktur diatas yaitu Mr Leslie Loh.

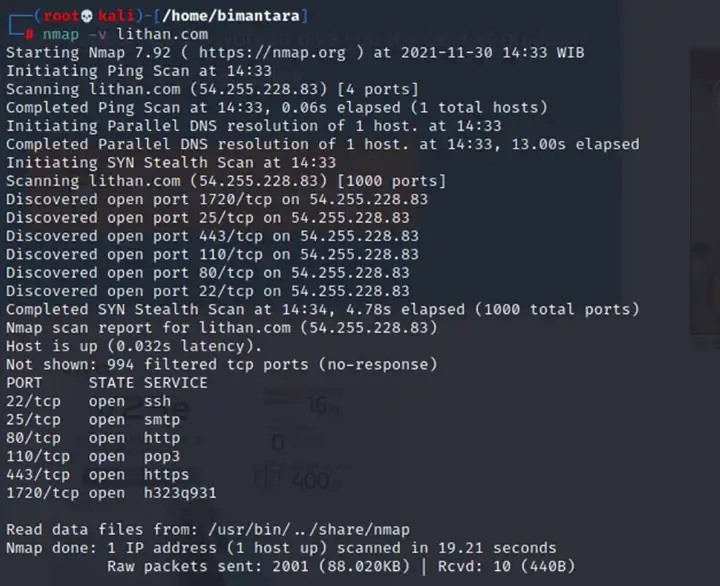

Kami akan melajutkan mencari informasi, dimana kami mencoba mencari tahu service apa yang sedang berjalan di www.lithan.com. Serta berapa ip addressnya . Proses ini kami lakukan dengan bantuan tools nmap. Hasilnya dapat dilihat seperti pada gambar dibawah.

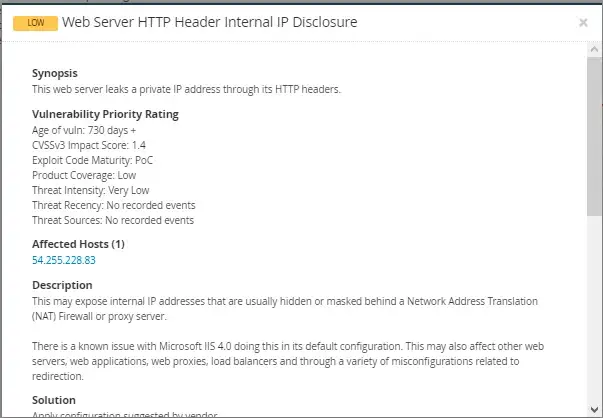

Terlihat dari hasil NMAP yang kita lakukan, terdapat beberap service yang terbuka seperti ssh, smtp,http,pop3, https,h323q931. Selain itu juga kita mengetahui ip address dari website lithan.com yaitu 54.255.228.83.

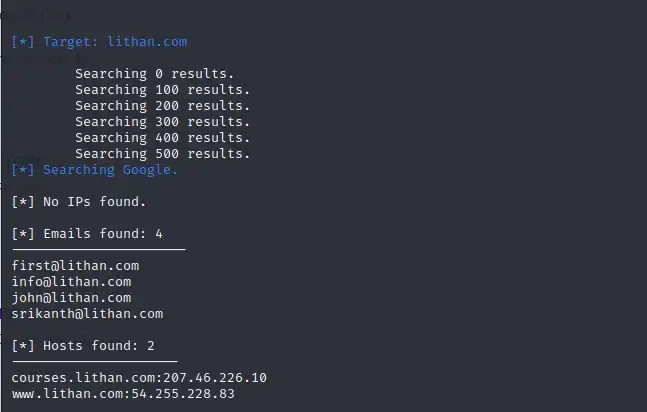

Setelah mendapatkan infromasi yang kami rasa cukup untuk NMAP, kami kembai mencoba mendapatkan informasi lebih dalam dengan menggunakan bantuan dari tools yaitu Theharvester tools. Tools ini merupakan salah satu tools information gathering (OSINT).

Seperti yang dapat kita lihat pada gambar diatas, terdapat informasi yang sangat berguna yaitu email address serta ip addres yang berakitan dengan lithan.com

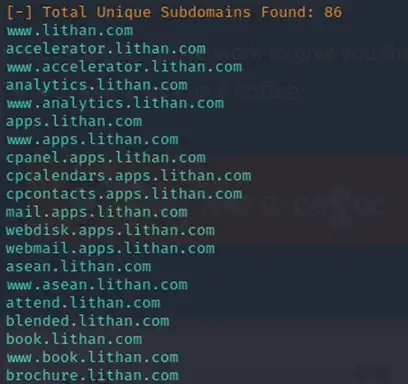

Selanjutnya kami menggunakan tools sublister untuk mencari tau subdomain apa saja yang terhubung dengan lithan.com ini. Dan hasilnya pun cukup memuaskan, dibuktikan dengan ditemukannya sebanyak 86 subdomain.

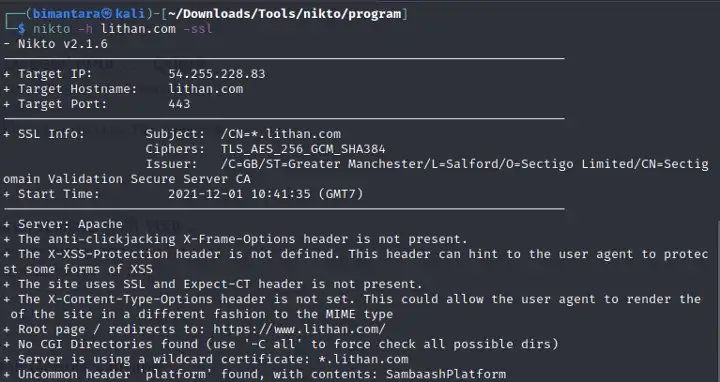

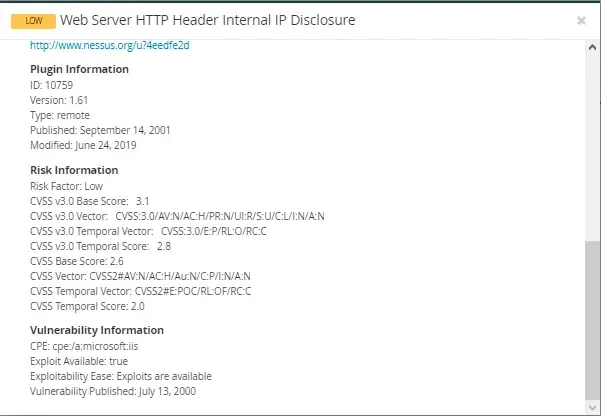

Selanjutnya kami mencoba mencari informasi lebih lanjut mengenai Vulnnaribili dan web server yang terdapat pada lithan.com. Untuk mengetahui informasi ini kami kembali menggunakan bantuan tools nikto serta nessus. dan hasilnya pun cukup memuaskan.

Untuk mengetahui teknologi yang digunakan, sebernarnya sudah terjawab saat kita menggunakan tools nikto. Namun disini kami juga melakukan scanning ulang menggunakan whatweb.